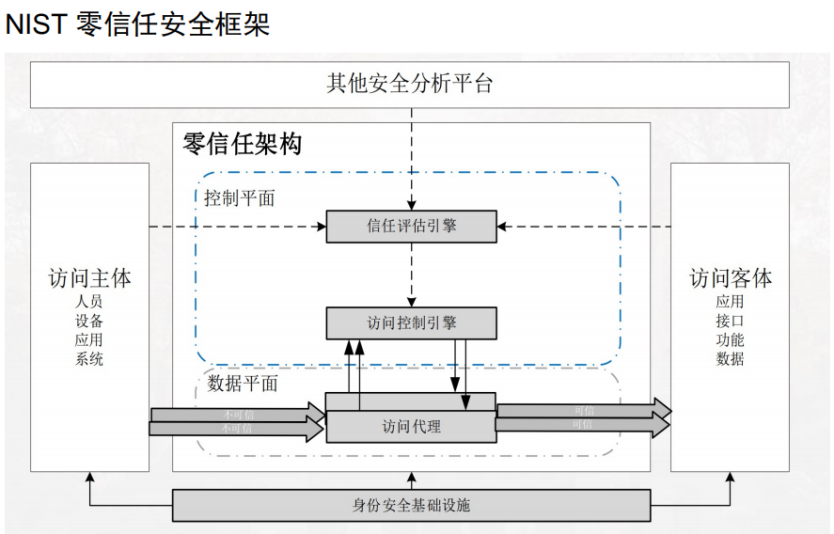

1零信任安全簡介

云計算商膊、大數(shù)據(jù)、物聯(lián)網(wǎng)和移動互聯(lián)網(wǎng)時代,網(wǎng)絡安全邊界逐漸瓦解氛灸,內(nèi)外部威脅愈演愈烈赦锰,傳統(tǒng)的邊界安全難以應對,零信任安全應運而生三麦。

零信任安全代表了新一代網(wǎng)絡安全防護理念墙冻,并非指某種單一的安全技術或產(chǎn)品,其目標是為了降低資源訪問過程中的安全風險屈宿,防止在未經(jīng)授權情況下的資源訪問奏尽,其關鍵是打破信任和網(wǎng)絡位置的默認綁定關系。

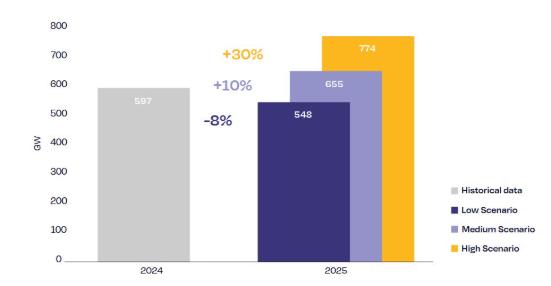

圖1脸嗜、NIST零信任安全框架圖

在零信任安全理念下菠珍,網(wǎng)絡位置不再決定訪問權限,在訪問被允許之前亭弥,所有訪問主體都需要經(jīng)過身份認證和授權阴香。身份認證不再僅僅針對用戶,還將對終端設備粮剃、應用軟件等多種身份進行多維度恳蹲、關聯(lián)性的識別和認證,并且在訪問過程中可以根據(jù)需要赋除,多次發(fā)起身份認證阱缓。授權決策不再僅僅基于網(wǎng)絡位置非凌、用戶角色或屬性等傳統(tǒng)靜態(tài)訪問控制模型,而是通過持續(xù)的安全監(jiān)測和信任評估荆针,進行動態(tài)敞嗡、細粒度的授權。

2零信任成功應用于IT安全

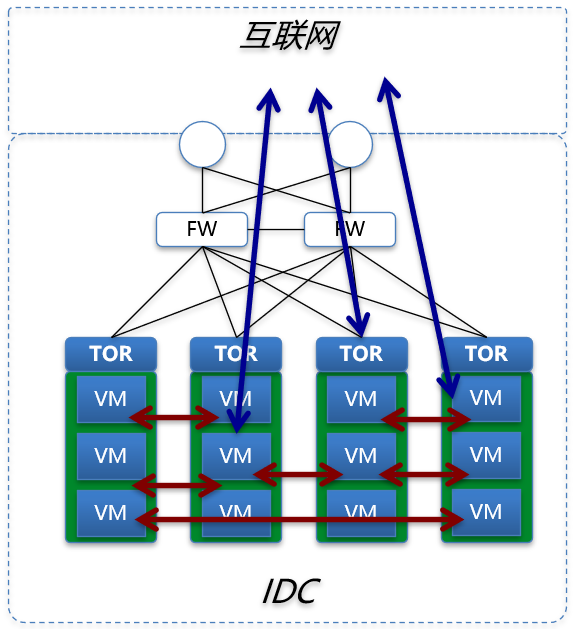

圖2航背、IT數(shù)據(jù)中心的南北向和東西向流量

零信任安全架構已經(jīng)成功地應用到IT安全領域喉悴,成功解決了IT數(shù)據(jù)中心南北向和東西向安全防護的痛點。當前零信任的落地技術主要有三個:軟件定義邊界(Software Defined Perimeter玖媚,簡稱SDP)箕肃、身份識別與訪問管理(Identity and Access Management,簡稱IAM)和微隔離(Micro Segmentation今魔,簡稱MSG)勺像。SDP和IAM的技術結合,解決了企業(yè)遠程安全辦公错森、遠程安全運維和遠程安全研發(fā)的網(wǎng)絡安全和數(shù)據(jù)安全問題痛但,也解決了數(shù)據(jù)中心南北向網(wǎng)絡隱身、身份認證和訪問控制的難題东种。MSG技術乖靠,解決了數(shù)據(jù)中心東西向流量可視化、訪問控制和策略自適應的難題撮译。

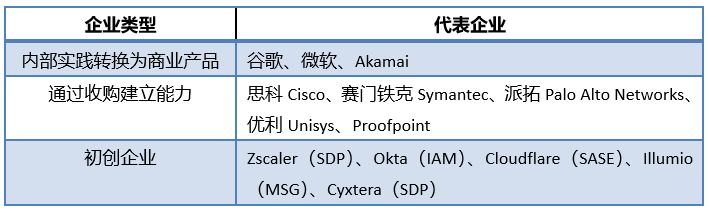

表1萤忘、國外零信任SaaS的典型企業(yè)

SDP是由國際云安全聯(lián)盟CSA于2013年提出的基于零信任理念的新一代網(wǎng)絡安全技術架構。SDP以預認證和預授權作為它的兩個基本支柱龄羽。通過在單數(shù)據(jù)包到達目標服務器之前對用戶和設備進行身份驗證和授權悔邀,SDP可以在網(wǎng)絡層上執(zhí)行最小權限原則,可以顯著地縮小攻擊面砂姥。

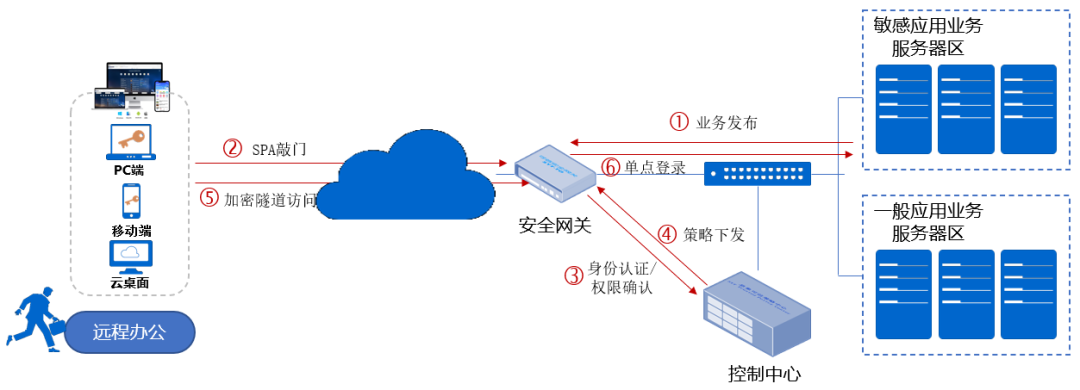

圖3丰扁、基于SDP的南北向安全防護

SDP架構由客戶端、安全網(wǎng)關和控制中心三個主要組件組成店麻∨蓿客戶端和安全網(wǎng)關之間的連接是通過控制中心與安全控制通道的信息交互來管理的。該結構使得控制平面與數(shù)據(jù)平面保持分離坐求,以便實現(xiàn)完全可擴展的安全系統(tǒng)蚕泽。此外,SDP架構的所有組件都可以集群部署桥嗤,用于擴容或提高系統(tǒng)穩(wěn)定運行時間须妻。

微隔離的概念最早由VMware在發(fā)布NSX產(chǎn)品時正式提出。從2016年開始泛领,微隔離項目連續(xù)3年被評為全球十大安全項目之一荒吏,并在2018年的 《Hype Cycle for Threat-Facing Technologies》(威脅應對技術成熟度曲線)中首次超過下一代防火墻(NGFW)敛惊。

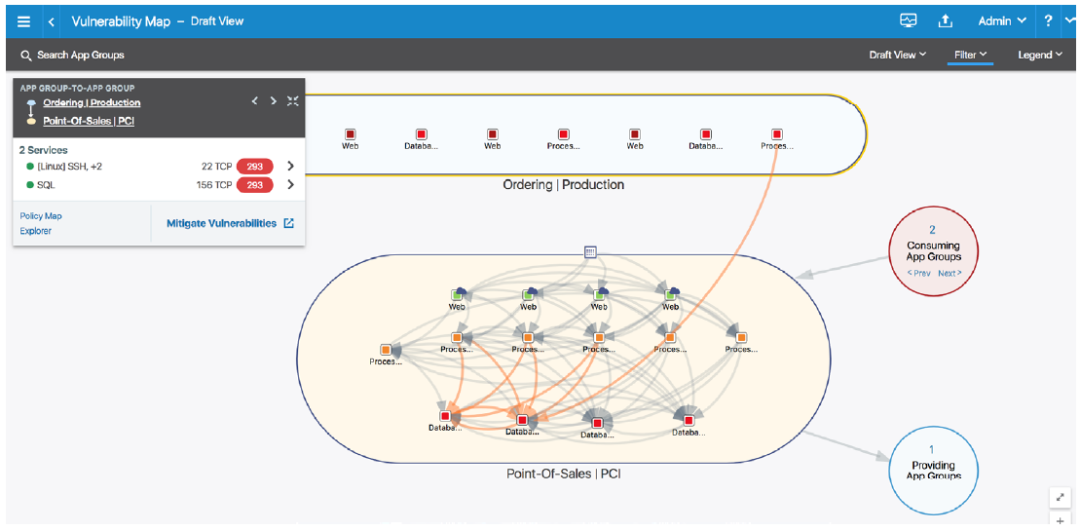

圖4、微隔離技術的領先者illumio產(chǎn)品的東西向流量可視化

微隔離是在數(shù)據(jù)中心和云平臺中以創(chuàng)建安全區(qū)域的方式绰更,隔離工作流瞧挤,并對其進行單獨保護,目的是讓網(wǎng)絡安全更具粒度化儡湾。微隔離是一種能夠識別和管理數(shù)據(jù)中心與云平臺內(nèi)部流量的隔離技術特恬。對于微隔離,其核心是對全部東西向流量的可視化識別與訪問控制徐钠。微隔離是一種典型的軟件定義安全結構癌刽。它的策略是由一個統(tǒng)一的計算平臺來計算的,而且需要根據(jù)虛擬化環(huán)境的變化寥伍,做實時的自適應策略重算虑治。

當前比較流行的SDP和微隔離技術,均是典型的軟件定義安全的技術撼腹。以零信任技術為核心的安全產(chǎn)品前茧,正在越來越多地應用到IT安全的各個領域。

3零信任是否適用于OT安全莲态?

零信任安全架構在IT安全領域取得成功后,是否適用于OT安全?在回答這個問題之前李腐,我們先分析下國內(nèi)外OT安全的當前現(xiàn)狀和新探索秤凡。

3.1、國內(nèi)OT安全現(xiàn)狀及思考

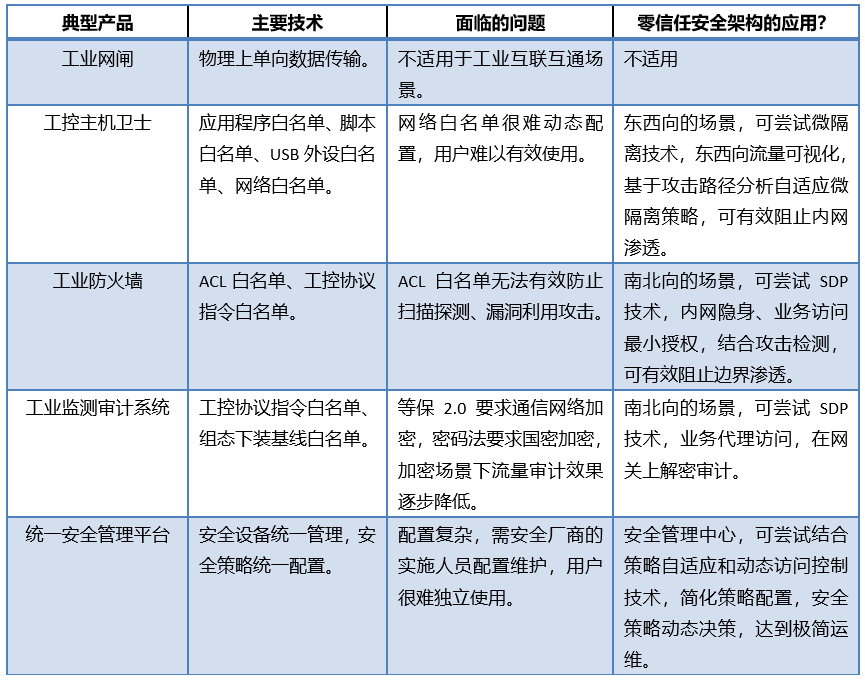

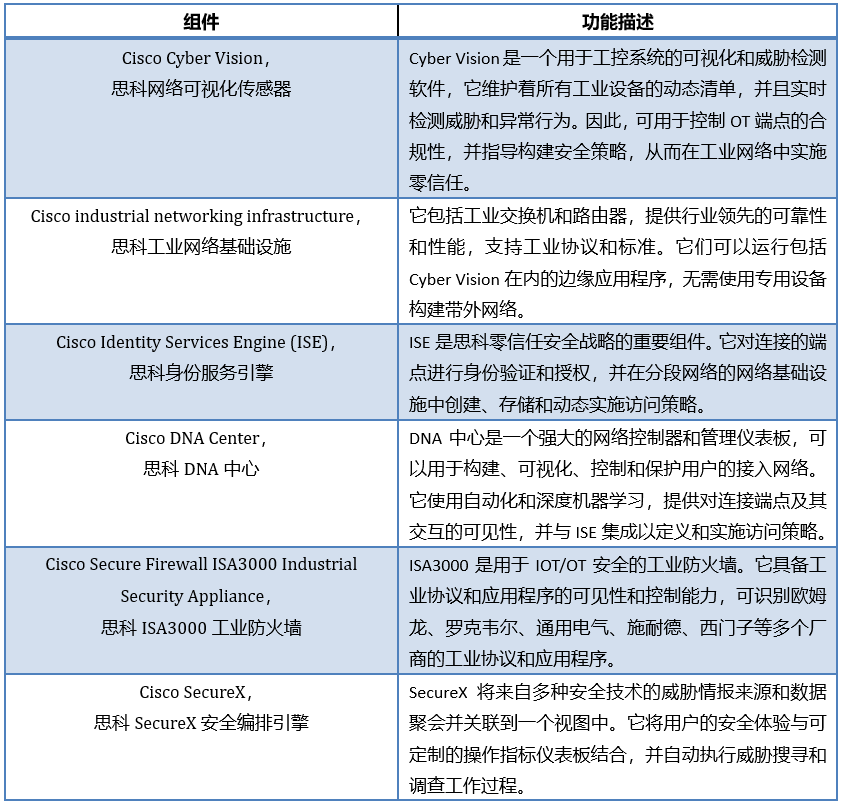

國內(nèi)的OT安全市場當前以白名單理念為主憎苦,產(chǎn)品和解決方案主要圍繞等保2.0丘登,以“一個中心、三重防御”為思路叁震,產(chǎn)品主要包括:工控主機衛(wèi)士竿漂、工業(yè)防火墻、工業(yè)網(wǎng)閘窘问、工業(yè)監(jiān)測審計系統(tǒng)辆童、統(tǒng)一安全管理平臺等。在國內(nèi)惠赫,零信任安全架構尚未應用到OT安全領域把鉴,假設在白名單產(chǎn)品的基礎上應用零信任安全架構,安全產(chǎn)品將獲得哪些提升?下表將探討零信任安全架構如何應用于OT安全產(chǎn)品儿咱。

表2庭砍、零信任安全架構應用于OT安全產(chǎn)品的思考

3.2、國外OT安全現(xiàn)狀及新探索

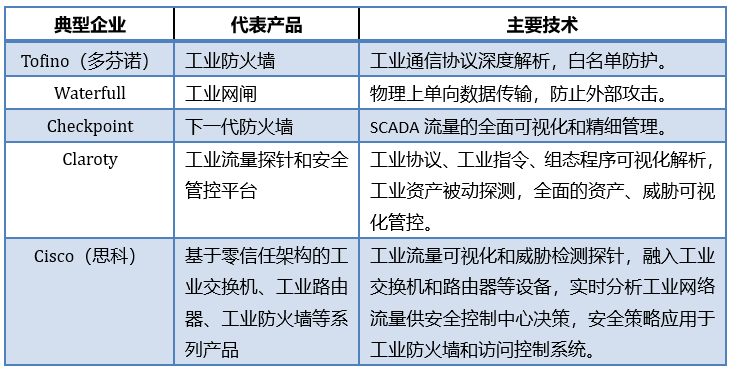

國外的OT安全市場當前百家爭鳴混埠,包括但不限于:專注白名單的工業(yè)防火墻怠缸,專注物理上單向傳輸?shù)墓I(yè)網(wǎng)閘诗轻,專注工業(yè)流量全面可視化的下一代防火墻,基于零信任架構的工控安全解決方案等揭北。

表3扳炬、國外OT安全的典型企業(yè)和產(chǎn)品

3.2.1、思科零信任OT解決方案

本文重點關注OT安全的新探索罐呼,思科基于零信任架構的工控安全解決方案鞠柄。

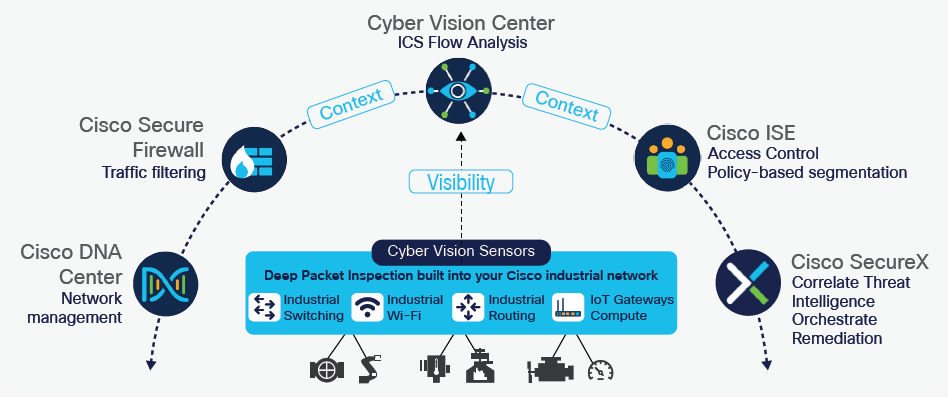

圖5、思科基于零信任架構的工控安全解決方案

思科零信任工控安全解決方案的組件如下表所示尺夺,主要包括:思科工業(yè)交換機和路由器及運行在上面的Cyber Vision傳感器预愤、Cyber Vision中心、ISE身份服務引擎嬉拾、Secure X安全編排引擎荸冒、思科工業(yè)防火墻、思科DNA中心滔测。

表4责爹、思科零信任工控安全解決方案的組件

OT網(wǎng)絡的零信任之路如下:

第1步:識別端點并建立初始信任

Cyber Vision傳感器嵌入網(wǎng)絡設備(交換機、路由器和網(wǎng)關)罚迹,收集流經(jīng)工業(yè)基礎設施的數(shù)據(jù)包 牧僻。該傳感器結合使用被動和主動發(fā)現(xiàn)技術,利用工業(yè)協(xié)議的先進知識异这,通過深度數(shù)據(jù)包檢測臊整,對數(shù)據(jù)包有效載荷進行解碼和分析。Cyber Vision能夠分析每個端點愤售,詳細描述其與其他端點和資源的交互蛔琅,并構建資產(chǎn)清單。

圖6峻呛、Cyber Vision中心從網(wǎng)絡中收集數(shù)據(jù)

Cyber Vision傳感器易于在OT網(wǎng)絡中部署罗售,因為它們在思科工業(yè)網(wǎng)絡基礎設施上作為軟件運行,不需要單獨的設備钩述,但如果OT網(wǎng)絡由無法運行傳感器的設備組成寨躁,則可以使用專用設備。傳感器將有關連接端點的數(shù)據(jù)發(fā)送到被稱為Cyber Vision Center的中央儀表板中牙勘,該儀表板可以幫助用戶以類似地圖的格式朽缎,可視化每個端點及其與其他端點的交互。該地圖視圖對于OT團隊根據(jù)實際的工業(yè)過程邏輯對端點進行分組特別有用谜悟,因此它可以根據(jù)不同的組與組之間的通信來構建策略话肖。

第2步:定義和驗證訪問策略

在網(wǎng)絡中定義有效的訪問策略需要IT和OT團隊之間的協(xié)作。

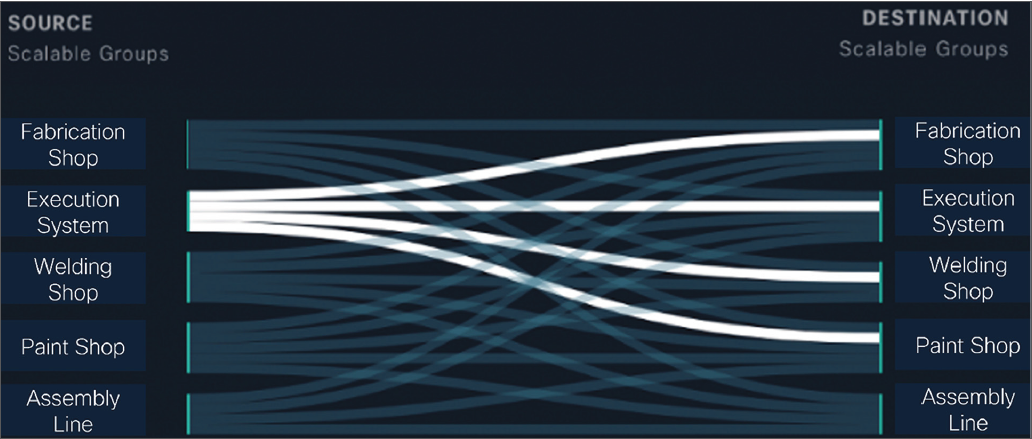

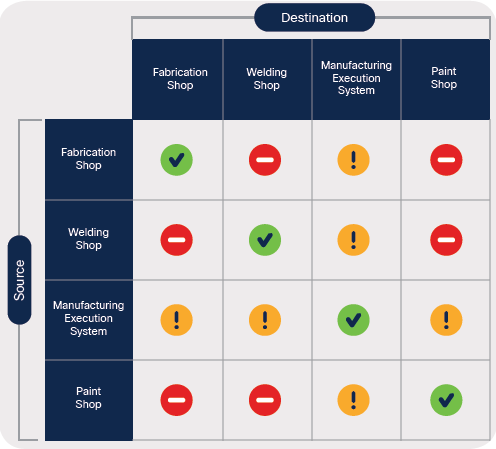

ISA99/IEC 62443工業(yè)網(wǎng)絡安全標準將區(qū)域定義為具有類似安全要求、清晰物理邊界和需要相互對話的設備組最筒。例如贺氓,汽車工廠可能有一條焊接生產(chǎn)線和一條噴漆生產(chǎn)線。焊接設備沒有理由需要與油漆車間的設備交互床蜘。如果一個區(qū)域內(nèi)的設備受到感染猫单,將每個設備放置在自己的區(qū)域內(nèi)可以限制任何損壞。如果不同區(qū)域的設備確實需要相互通信玛呐,則管道定義了允許的有限交互朗猖。訪問策略將OT網(wǎng)絡中的區(qū)域和管道形式化。

Cyber Vision可以直接與ISE集成冻咆。一旦OT管理員在Cyber Vision中對資產(chǎn)進行分組殿膏,該信息將自動與ISE共享。ISE可以利用資產(chǎn)詳細信息和分組來確定必須應用的安全策略炮家〕倔铮可以將端點分配到適當?shù)膮^(qū)域,并使用可擴展組標簽標記其通信媚瘫,該標簽使網(wǎng)絡設備能夠定義和實施適當?shù)脑L問策略呛营。

第3步:驗證合規(guī)性策略

在執(zhí)行策略之前,需要對其進行驗證逢痕。DNA Center提供了一個儀表板嘲谚,用于可視化從ISE學習到的組之間的交互。DNA Center還為每個交互提供了詳細信息钳枕,如應用程序缴渊、協(xié)議、端口號等么伯。有了這些信息,用戶可以根據(jù)需要調(diào)整定義的策略卡儒,以確保它們不會妨礙任何合法的交互田柔。

圖7、DNA中心提供組間流量的可視化映射

第4步:通過網(wǎng)絡分段加強信任

一旦策略得到驗證骨望,用戶可以使用易用的矩陣在DNA Center或ISE中編寫它們硬爆,其中每個單元定義了源和目標組之間允許的通信。在該矩陣中擎鸠,同一區(qū)域內(nèi)的端點可以彼此自由交互缀磕,但不能與其他區(qū)域中的端點交互。例如劣光,雖然制造車間區(qū)域中的端點可以相互通信袜蚕,但它們不能與焊接車間區(qū)域中的端點通信。每個分區(qū)中的端點可以與制造執(zhí)行系統(tǒng)通信,但僅受管道定義的約束消弧。

圖8堡雁、DNA中心使用矩陣定義策略

定義的策略現(xiàn)在發(fā)送給ISE,ISE依次配置工業(yè)交換機和路由器室域,以根據(jù)連接到該端口的端點的情況淹疙,對其每個端口強制執(zhí)行策略限制。應用這些策略對網(wǎng)絡進行分段杜域,使每個分區(qū)都受到保護柴哈,分區(qū)之間的通信通過定義的管道得到嚴格控制。

定義唁谣、驗證和強制執(zhí)行訪問規(guī)則的過程使OT能夠控制其安全標準冶巴。一旦實現(xiàn)了這個過程,添加新的端點和根據(jù)需求變化修改策略就變得很容易了省瓜。例如秋鹅,如果未來需要在生產(chǎn)車間和裝配線之間進行某些通信,則可以在策略矩陣中定義新策略彤笼,并輕松地重新配置基礎設施析崎。

第5步:不斷驗證信任

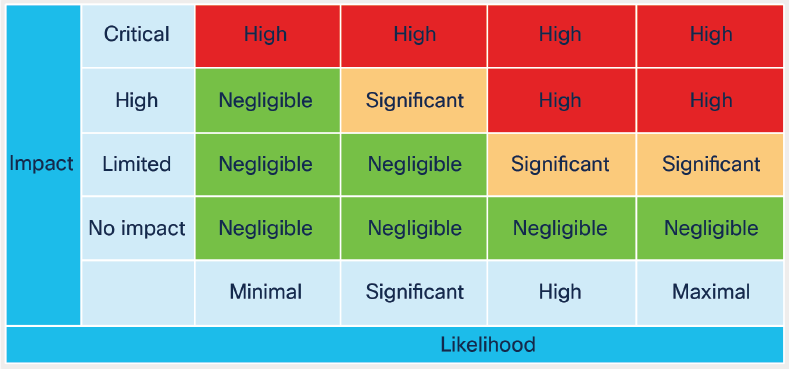

Cyber Vision不斷評估連接端點的安全狀況。它會自動計算每個端點的風險評分榜揖,以幫助安全管理員主動限制對工業(yè)過程的威脅勾哩。風險評分是威脅的可能性及其潛在影響的乘積,其中可能性取決于資產(chǎn)類型举哟、漏洞和對外部 IP 地址的暴露思劳,影響取決于資產(chǎn)類型及其對工業(yè)過程的重要性。

匯總各個風險評分以評估工業(yè)區(qū)的安全狀況妨猩,并更容易確定糾正措施的優(yōu)先級潜叛,例如應用漏洞補丁或安裝工業(yè)防火墻,從而確保工業(yè)端點的安全壶硅。

圖9威兜、Cyber Vision根據(jù)其潛在影響和發(fā)生的可能性評估風險

但是,即使將風險保持在最低水平并且正確執(zhí)行了訪問策略庐椒,后續(xù)攻擊也有可能突破區(qū)域椒舵,感染SCADA、PLC和HMI等控制系統(tǒng)约谈。此類感染可能導致這些控制器對工業(yè)設備的控制行為發(fā)生改變笔宿,導致生產(chǎn)質(zhì)量問題、停產(chǎn)填篱,甚至損壞機器和生產(chǎn)基礎設施徙掠。因此,必須持續(xù)監(jiān)控所有此類控制器,以發(fā)現(xiàn)任何可能表明它們已被入侵的異常行為的跡象眼栽。Cyber Vision 分析所有工業(yè)通信內(nèi)容俱菜,并使用先進的基線引擎跟蹤異常行為。

第6步:降低風險

IT有兩種方法來處理端點中已識別的風險贸渐。它們可以通過降低其訪問權限或關閉它所連接的交換機端口來有效地將端點從網(wǎng)絡中刪除恕琅。這些方法可能適用于有問題的打印機或電子郵件服務,可以使它們在修復時暫時脫機当盘,但在OT中顯然不是一個選項接窍,因為機器不能簡單地停在其軌道上。減輕工業(yè)環(huán)境中已識別的威脅需要IT和OT安全團隊之間的密切合作驮肄。

雖然需要根據(jù)威脅的影響來評估對每個威脅的適當響應川霞,但 IT 和 OT 團隊應事先制定一份行動手冊,在發(fā)現(xiàn)漏洞時立即執(zhí)行悬朱。緩解決策可能超出了工具的能力勇垛,因此必須建立關鍵決策的指揮鏈。例如要將需要停止生產(chǎn)的情況以及相關責任人記錄在案士鸥。

SecureX提供了一種單一平臺的安全方法闲孤。它與關鍵安全工具集成,并在這些工具之間提供所需的編排烤礁,以執(zhí)行用戶定義的工作流讼积。

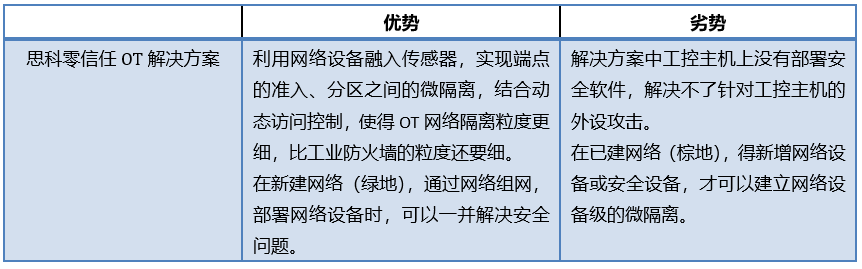

3.2.2、思科零信任OT解決方案的分析

思科的零信任OT解決方案脚仔,結合了思科工業(yè)交換機勤众、工業(yè)路由器等網(wǎng)絡設備,將Cyber Vision傳感器嵌入網(wǎng)絡設備鲤脏,實現(xiàn)了對端點和端點之間資源交互的實時跟蹤们颜,并構建了資產(chǎn)清單。傳感器將有關連接端點的數(shù)據(jù)發(fā)送到Cyber Vision中心猎醇。借鑒IEC 62443窥突,在Cyber Vision中心,訪問策略將OT網(wǎng)絡中的區(qū)域和管道形式化 姑食,資產(chǎn)放置在區(qū)域內(nèi)波岛,跨區(qū)域之間的通信通過管道連接乾哆。Cyber Vision可以直接與ISE集成道竖,ISE可以利用資產(chǎn)詳細信息和分組來確定必須應用的安全策略。在執(zhí)行策略之前翩愧,可以使用DNA中心的儀表板對安全策略進行驗證汰浊,該儀表板用于可視化ISE學習到的分組之間的交互。策略驗證后,用戶可以在DNA中心使用矩陣定義安全策略丐作。定義的策略發(fā)送給ISE捉泣,ISE依次配置工業(yè)交換機和路由器,對網(wǎng)絡設備上的每個端口強制執(zhí)行策略限制秒聪。應用安全策略對網(wǎng)絡進行分段舵素,保護每個分區(qū),分區(qū)之間的通信通過管道嚴格管控跷焚。Cyber Vision不斷評估連接端點的安全狀況弥容,自動計算每個端點的風險評分,以幫助安全管理員主動限制對工業(yè)過程的威脅逸萄。最后葫督,利用SecureX進行安全策略編排,類似于SOAR板惑,降低OT環(huán)境中的風險橄镜。

思科的零信任OT解決方案,利用網(wǎng)絡設備作為安全分區(qū)的邊界冯乘,分區(qū)之間的通信通過管道嚴格管控洽胶,網(wǎng)絡設備上配置傳感器,學習端點和端點之間的交互往湿,便于自適應安全策略的生成和用戶的驗證妖异。這種方案設計很巧妙,可以理解為基于網(wǎng)絡設備的微隔離技術领追,而非IT領域的基于端點的微隔離技術他膳。

表5、思科零信任工控安全解決方案的優(yōu)劣勢分析

4零信任成功應用于IOT安全

物聯(lián)網(wǎng)應用系統(tǒng)模型绒窑,包括三部分:服務端系統(tǒng)棕孙、終端系統(tǒng)和通信網(wǎng)絡。物聯(lián)網(wǎng)安全風險主要集中在服務端些膨、終端和通信網(wǎng)絡三個方面椅洗。

圖10、物聯(lián)網(wǎng)應用系統(tǒng)模型

(引用自中國信通院《物聯(lián)網(wǎng)安全白皮書》)

1)物聯(lián)網(wǎng)服務端安全風險

1捅冈、服務端存儲大量用戶數(shù)據(jù)耍缩,易成為攻擊焦點;

2、服務端多數(shù)部署于云平臺之上舌多,南北向業(yè)務API接口開放交印、應用邏輯多樣,容易引入風險;

3盘秕、云平臺主要采用虛擬化和容器技術丘梭,東西向存在內(nèi)網(wǎng)滲透風險嫂镇。

2)物聯(lián)網(wǎng)終端安全風險

1、終端自身安全風險柄叹,存在口令被破解竞茂、設備被入侵、惡意軟件感染等風險;

2漓客、終端網(wǎng)絡接入風險固啡,終端多處于邊緣側,存在設備假冒蝙斜、非法設備接入等風險;

3揍瑟、終端數(shù)據(jù)安全風險,存在隱私數(shù)據(jù)泄露乍炉、數(shù)據(jù)被竊取等風險;

4绢片、終端生產(chǎn)安全風險,存在數(shù)據(jù)被篡改岛琼、服務中斷等風險底循。

3)物聯(lián)網(wǎng)通信網(wǎng)絡安全風險

1、通信網(wǎng)絡未加密槐瑞,存在數(shù)據(jù)被竊聽熙涤、數(shù)據(jù)被篡改等風險;

2、通信網(wǎng)絡非授權接入困檩,存在非法接入祠挫、網(wǎng)絡劫持等風險;

3、通信網(wǎng)絡易受到拒絕服務攻擊等風險悼沿。

SDP技術用于解決南北向的安全問題等舔,結合物聯(lián)網(wǎng)云-管-邊-端的體系結構,可以通過可信終端接入摊咨、可信鏈路傳輸恤诀、可信資源權限、持續(xù)信任評估和動態(tài)訪問控制等方式解決南北向的安全隱患氏长。微隔離技術用于解決東西向的安全問題碑肚,可以解決物聯(lián)網(wǎng)云平臺內(nèi)部的東西向安全隱患。

國外安全企業(yè)已經(jīng)將零信任安全架構成功地應用于IOT安全壳荣。下表列舉了國外零信任IOT安全的典型企業(yè)尔芯,下面本節(jié)將重點分析典型案例。

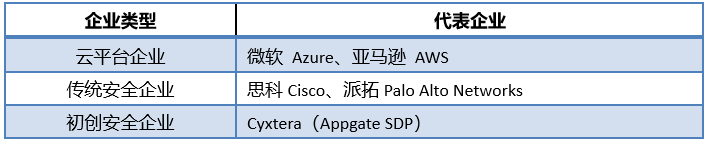

表6吟钻、國外零信任IOT安全的典型企業(yè)

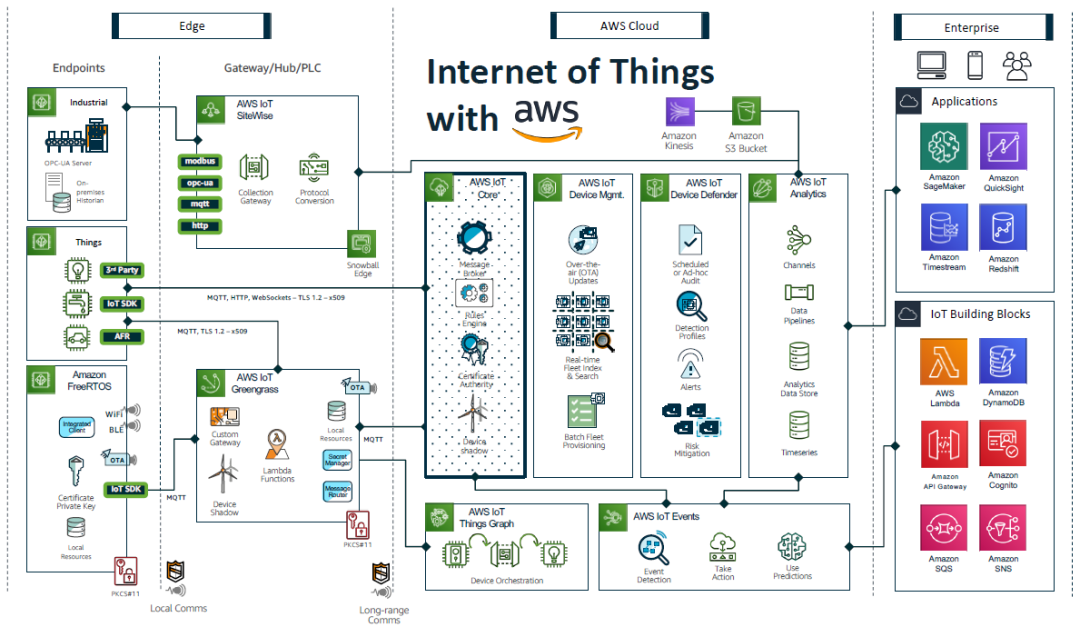

4.1拓嗽、亞馬遜AWS的IOT安全

圖11、AWS IOT安架構

AWS物聯(lián)網(wǎng)通過以下七條原則幫助用戶采用基于NIST 800-207的零信任架構拯骤。

1)所有數(shù)據(jù)源和計算服務都是資源大愁。

AWS將客戶的數(shù)據(jù)源和計算服務作為資源建模。AWS IoT Core和AWS IoT Greengrass是包含客戶資源的服務婚蛮,物聯(lián)網(wǎng)設備需要安全調(diào)用這些服務乎壮。每個連接的設備必須具有與物聯(lián)網(wǎng)服務交互的憑據(jù),所有進出的流量都使用TLS安全傳輸例获。

2)無論網(wǎng)絡位置如何汉额,所有通信都是安全的。

通過使用TLS認證和授權API調(diào)用榨汤,設備和云服務之間的所有通信都受到保護蠕搜。當設備連接到其他設備或云服務時,它必須通過使用 X.509 證書收壕、安全令牌和自定義授權人等主體進行身份驗證來建立信任妓灌。除了身份認證外,零信任還需要在連接到AWS IoT Core后控制設備操作的最小訪問權限蜜宪。

AWS提供設備軟件以允許物聯(lián)網(wǎng)設備安全地連接到云中的其他設備和服務虫埂。AWS IoT Greengrass 對本地和云通信的設備數(shù)據(jù)進行身份驗證和加密。FreeRTOS 支持 TLS 1.2 以實現(xiàn)安全通信圃验,并支持 PKCS #11 以用于保護存儲憑據(jù)的加密元素掉伏。

3)在每個會話的基礎上授予對單個企業(yè)資源的訪問權限,并在授予訪問權限之前使用最小權限評估信任澳窑。

AWS物聯(lián)網(wǎng)服務和API調(diào)用基于每個會話授予對資源的訪問權限斧散。物聯(lián)網(wǎng)設備必須通過 AWS IoT Core 進行身份驗證并獲得授權,然后才能執(zhí)行操作圾篱。每次設備連接到 AWS IoT Core 時啸席,它都會出示其設備證書或自定義授權人以通過身份驗證。在這個過程中玫惧,物聯(lián)網(wǎng)策略被強制檢查凰拇,設備是否被授權訪問它所請求的資源,并且該授權僅對當前會話有效蝗广。下次設備連接時堡脱,它會執(zhí)行相同的步驟。

4)對資源的訪問由動態(tài)策略確定音族,包括客戶端身份光蜀、應用程序和服務以及請求資產(chǎn)的健康狀況,所有這些都可能包括其他行為和環(huán)境屬性宇团。

零信任的核心原則是在進行風險評估以及可接受行為獲得批準之前估态,不應授予任何設備訪問其他設備和應用程序的權限。這一原則完全適用于物聯(lián)網(wǎng)設備纺倍,因為它們本質(zhì)上具有有限嗡身、穩(wěn)定和可預測的行為特點倔撞,并且可以使用它們的行為來衡量設備的健康狀況。

一旦確定慕趴,每個物聯(lián)網(wǎng)設備都應在被授予訪問網(wǎng)絡中其它設備和應用程序的權限之前痪蝇,根據(jù)基線行為進行驗證∶岱浚可以使用AWS IoT Device Shadow服務檢測設備的狀態(tài)躏啰,并且可以使用AWS IoT Device Defender檢測設備異常。AWS IoT Device Defender使用規(guī)則檢測和機器學習檢測功能來確定設備的正常行為以及與基線的任何潛在偏差耙册。當檢測到異常時给僵,可以根據(jù)策略以有限的權限隔離設備,或者禁止它連接到AWS IoT Core详拙。

5)任何資產(chǎn)都不是天生可信的帝际。企業(yè)監(jiān)控和衡量所有自有和相關資產(chǎn)的完整性和安全狀況。企業(yè)應在評估資源請求時評估資產(chǎn)的安全狀況饶辙。實施零信任的企業(yè)應該建立一個持續(xù)的診斷和緩解系統(tǒng)來監(jiān)控胡本、修補和修復設備和應用程序的安全狀況。

AWS IoT Device Defender持續(xù)審計和監(jiān)控用戶的物聯(lián)網(wǎng)設備群畸悬,其可以采用的緩解措施如下:

將設備放置在具有有限權限的靜態(tài)對象組中;

撤銷權限;

隔離設備;

使用AWS IoT Jobs功能打補丁粮锻,并進行無線更新,以保持設備健康和合規(guī);

使用AWS IoT安全隧道功能遠程連接到設備進行服務或故障排除蒂拯。

6)所有資源認證和授權都是動態(tài)的刃拼,在允許訪問之前嚴格執(zhí)行。

默認情況下任肯,零信任會拒絕物聯(lián)網(wǎng)設備之間的訪問(包括任何API調(diào)用)额晶。使用AWS物聯(lián)網(wǎng),通過適當?shù)纳矸蒡炞C和授權授予訪問權限绿窿,其中考慮了設備的運行狀況豌挫。零信任需要能夠跨IoT、IIoT纹轩、IT和云網(wǎng)絡泄艘,檢測和響應威脅。

7)企業(yè)盡可能多地收集有關資產(chǎn)缅科、網(wǎng)絡基礎設施和通信的當前狀態(tài)信息宗商,用于改善其安全狀況。

使用 AWS IoT Device Defender耗跛,用戶可以使用物聯(lián)網(wǎng)設備數(shù)據(jù)對安全狀況進行持續(xù)改進裕照。例如,用戶可以打開AWS IoT Device Defender審計功能來獲取物聯(lián)網(wǎng)設備的安全基線调塌。然后晋南,用戶可以添加規(guī)則檢測或機器學習檢測功能來檢測連接設備中發(fā)現(xiàn)的異常情況惠猿,并根據(jù)檢測到的結果進行改進。

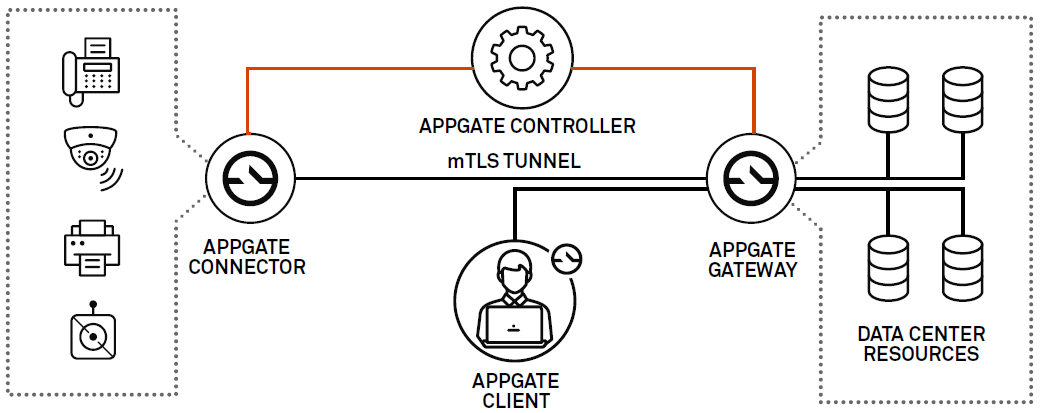

4.2负间、 Cyxtera Appgate的IOT安全

圖12偶妖、Appgate IOT安全架構

Appgate 物聯(lián)網(wǎng)安全架構相對來說比較簡單,Appgate采用物聯(lián)網(wǎng)連接器接入物聯(lián)網(wǎng)設備唉擂。Appgate物聯(lián)網(wǎng)連接器利用零信任的核心原則來保護非托管設備,限制橫向移動并減少組織的攻擊面檀葛。連接器提供了對設備連接到網(wǎng)絡的方式和時間以及它們可以連接哪些網(wǎng)絡資源的精細控制玩祟。連接器與Appgate SDP完全集成,Appgate SDP是一個統(tǒng)一安全平臺屿聋,在用戶設備空扎、服務器和非托管設備上強制執(zhí)行一致的訪問策略。

Appgate連接器是連接物聯(lián)網(wǎng)設備和網(wǎng)絡之間的網(wǎng)關润讥。Appgate連接器向Appgate控制器發(fā)出訪問請求碎师。控制器以身份驗證質(zhì)詢進行響應跛脾,然后根據(jù)用戶批贴、環(huán)境和位置評估訪問憑據(jù)并應用訪問策略。Appgate為每個設備會話創(chuàng)建一個動態(tài)的“一段式”網(wǎng)絡癣跟。一旦建立連接用噪,對資源的所有訪問都會從設備通過加密的網(wǎng)絡網(wǎng)關傳輸?shù)椒掌鳌K性L問都通過LogServer記錄景顷,確保有一個永久的誓籽、可審計的用戶訪問記錄。

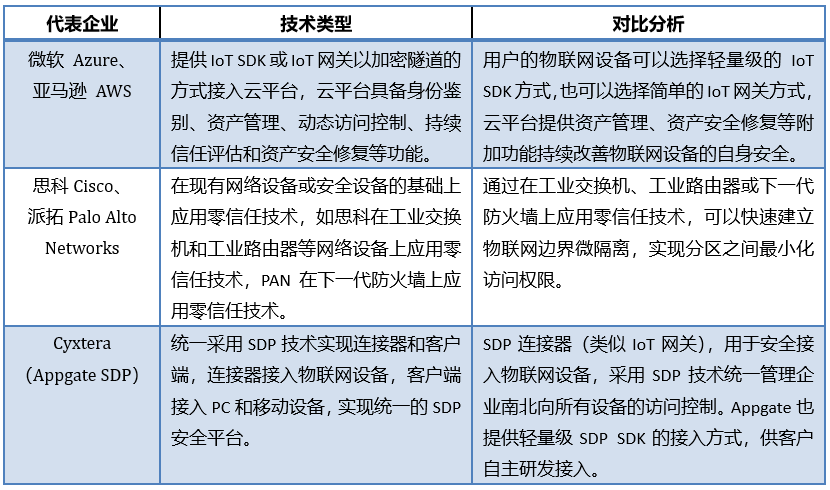

4.3强男、 國外IOT零信任技術分析

當前國外的IOT零信任技術分為多個流派洪业,有以云平臺安全接入為核心的云平臺企業(yè),有以現(xiàn)有網(wǎng)絡設備或安全設備快速改造為核心的傳統(tǒng)安全企業(yè)眨仪,還有以SDP技術統(tǒng)一南北向所有設備安全接入為核心的創(chuàng)新企業(yè)峭桅,詳細的企業(yè)和技術對比分析如下表所示。

表7柑爸、國外IOT零信任技術對比分析

5零信任+工業(yè)互聯(lián)網(wǎng)安全

上一節(jié)我們分析了零信任技術在物聯(lián)網(wǎng)安全領域的成功應用检柬,本節(jié)聚焦在工業(yè)互聯(lián)網(wǎng)安全領域,如何應用零信任技術解決企業(yè)的安全痛點?

5.1竖配、零信任融入工業(yè)互聯(lián)網(wǎng)安全

當前工業(yè)互聯(lián)網(wǎng)安全主要分為三個場景何址,工業(yè)互聯(lián)網(wǎng)企業(yè)內(nèi)網(wǎng)安全、工業(yè)互聯(lián)網(wǎng)邊緣側安全和工業(yè)互聯(lián)網(wǎng)平臺安全进胯。

工業(yè)互聯(lián)網(wǎng)企業(yè)內(nèi)網(wǎng)安全用爪,可以采用“一個中心原押、三重防御”的理念,應用統(tǒng)一安全管理平臺偎血、工控主機衛(wèi)士诸衔、工業(yè)防火墻和工業(yè)監(jiān)測審計系統(tǒng)等系統(tǒng),采用白名單的策略實施安全防護颇玷,未來可升級為零信任安全架構笨农,在工業(yè)交換機、工業(yè)路由器和工業(yè)防火墻上引入零信任技術帖渠,實現(xiàn)分區(qū)之間的微隔離和動態(tài)訪問控制谒亦。

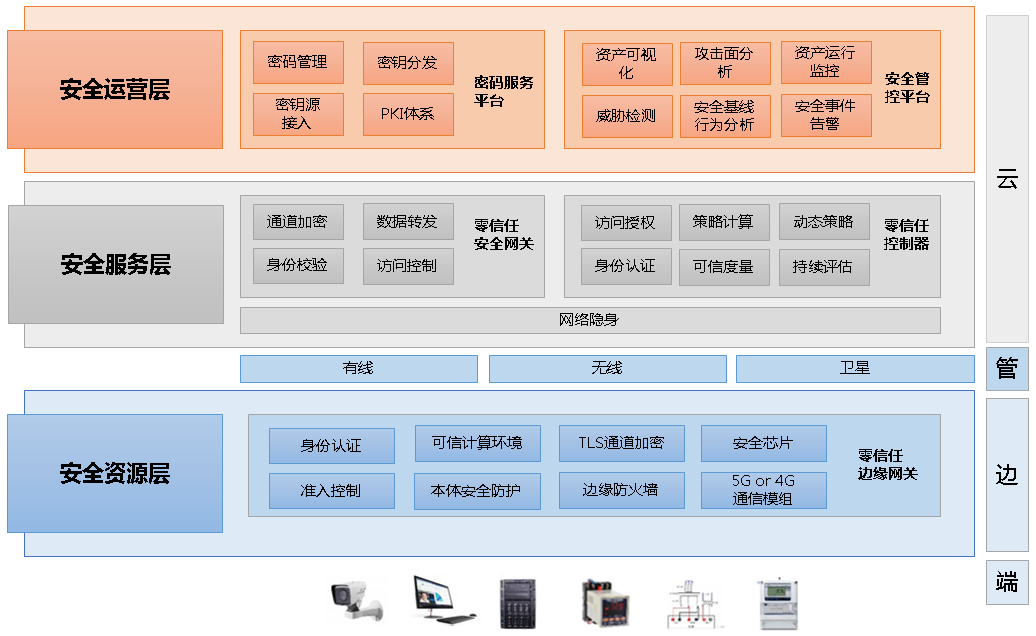

工業(yè)互聯(lián)網(wǎng)邊緣側和工業(yè)互聯(lián)網(wǎng)平臺的安全,可采用零信任安全架構旬效,融入工業(yè)互聯(lián)網(wǎng)云-管-邊-端的體系結構炬费,解決邊緣側終端安全接入、邊緣側訪問控制讯匈、隧道加密艾蜓、平臺側網(wǎng)絡隱身、平臺側動態(tài)訪問控制和持續(xù)信任評估等安全痛點策坏。詳細的工業(yè)互聯(lián)網(wǎng)安全架構如下圖所示零反。

圖13、基于零信任的工業(yè)互聯(lián)網(wǎng)安全架構圖

安全資源層:在邊緣側部署零信任邊緣網(wǎng)關烈肉,通過無線和有線接入物聯(lián)網(wǎng)設備梦铭,通過4G或5G將數(shù)據(jù)上送到云端,提供物聯(lián)網(wǎng)設備準入控制辙哪、身份認證垦祭、TLS通道加密等功能,同時提供邊緣防火墻功能沽澜,保護邊緣側的物聯(lián)網(wǎng)終端籍胯。邊緣網(wǎng)關,基于安全芯片的可信根离福,提供可信計算環(huán)境和本體安全防護杖狼。

安全服務層:在云端部署零信任安全網(wǎng)關和零信任控制器,實現(xiàn)網(wǎng)絡隱身妖爷。零信任安全網(wǎng)關蝶涩,提供身份校驗、通道加密絮识、訪問控制和數(shù)據(jù)轉發(fā)等功能绿聘。零信任控制器,提供身份認證、訪問授權熄攘、持續(xù)評估和動態(tài)策略等功能兽愤。

安全運營層:在云端部署密碼服務平臺和安全管控平臺。密碼服務平臺提供基于PKI體系的證書和密鑰分發(fā)等功能挪圾,證書用于零信任邊緣網(wǎng)關等設備的TLS雙向認證浅萧,需要定期更新。安全管控平臺提供資產(chǎn)可視化哲思、攻擊面分析版挣、威脅檢測和安全基線分析等功能,輔助零信任控制器柴羞,進行動態(tài)訪問控制婆裹。

5.2、零信任融合工業(yè)互聯(lián)網(wǎng)標識

工業(yè)互聯(lián)網(wǎng)標識解析體系是工業(yè)互聯(lián)網(wǎng)網(wǎng)絡架構重要的組成部分弹扩,那么零信任安全架構是否可以結合標識解析體系提升工業(yè)互聯(lián)網(wǎng)安全?在回答該問題之前纫脚,本節(jié)先深入理解下工業(yè)互聯(lián)網(wǎng)標識解析體系钻琴。

工業(yè)互聯(lián)網(wǎng)標識編碼是指能夠唯一識別機器眶逐、產(chǎn)品等物理資源以及算法、工序等虛擬資源的身份符號;工業(yè)互聯(lián)網(wǎng)標識解析是指能夠根據(jù)標識編碼查詢目標對象網(wǎng)絡位置或者相關信息的系統(tǒng)裝置堕圾,對機器和物品進行唯一性的定位和信息查詢洗吉,是實現(xiàn)全球供應鏈系統(tǒng)和企業(yè)生產(chǎn)系統(tǒng)的精準對接、產(chǎn)品全生命周期管理和智能化服務的前提和基礎谁昵。工業(yè)互聯(lián)網(wǎng)標識解析的基本業(yè)務流程如下圖所示蔼魁。

圖14、工業(yè)互聯(lián)網(wǎng)標識解析的基本業(yè)務流程

(引用自工業(yè)互聯(lián)網(wǎng)產(chǎn)業(yè)聯(lián)盟《工業(yè)互聯(lián)網(wǎng)標識解析白皮書》)

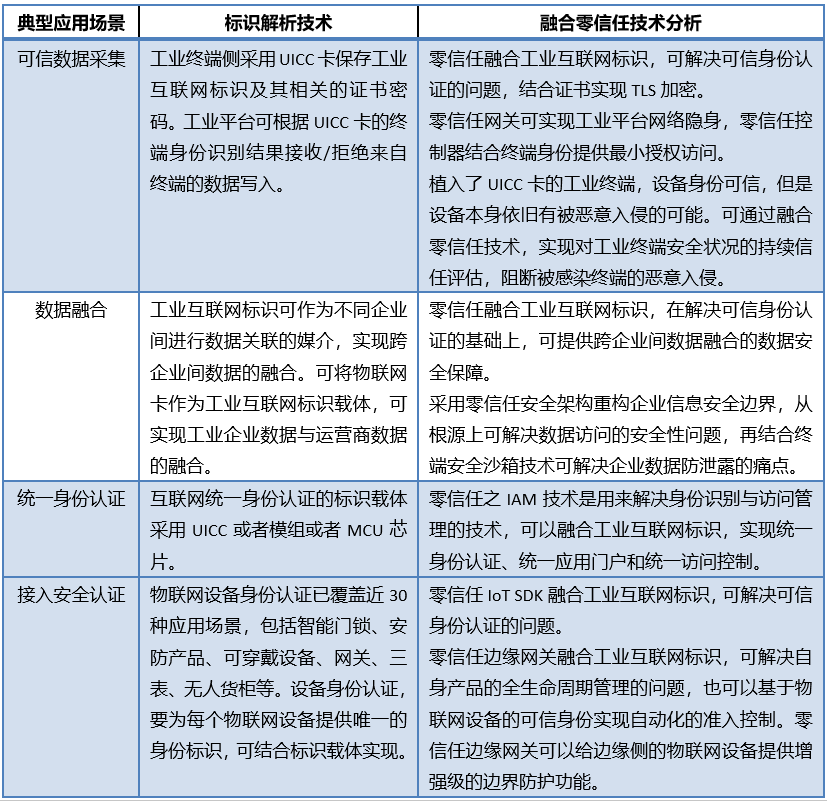

工業(yè)互聯(lián)網(wǎng)標識解析夭寺,主要解決的是設備可信身份的問題凛驮,通過主動標識模組載體,為每一件產(chǎn)品分配一個數(shù)字身份證“工業(yè)互聯(lián)網(wǎng)標識”条辟。下表將結合工業(yè)互聯(lián)網(wǎng)標識解析的典型應用場景黔夭,對工業(yè)互聯(lián)網(wǎng)標識和零信任技術融合的優(yōu)點進行探討。

表8羽嫡、工業(yè)互聯(lián)網(wǎng)標識和零信任技術的融合分析

通過上述分析,我們認為零信任安全架構融合工業(yè)互聯(lián)網(wǎng)標識解析體系可以進一步保障工業(yè)互聯(lián)網(wǎng)安全杭棵。

6小結

通過本文的探討婚惫,我們認為零信任安全架構可以成功地應用于IT、OT和IOT的安全防護場景魂爪。

針對IT安全防護場景先舷,企業(yè)數(shù)據(jù)中心的南北向可應用SDP技術,東西向可應用微隔離技術,企業(yè)統(tǒng)一身份認證可應用IAM技術密浑,實現(xiàn)企業(yè)遠程安全辦公蛙婴、遠程安全運維和遠程安全研發(fā)。

針對OT安全防護場景秤暮,考慮到OT的高可靠钢谍、高穩(wěn)定和高性能要求,可以將零信任安全架構先應用于分區(qū)邊界的微隔離歧织。當前流行的白名單理念是相對靜態(tài)的安全策略亏的,一旦實施很少變動,逐步融入零信任安全理念地混,可實現(xiàn)持續(xù)信任評估和動態(tài)訪問控制胆中,提升工控安全技術水平。

針對IOT安全防護場景庆牵,可結合物聯(lián)網(wǎng)云-管-邊-端的體系結構橡收,融入零信任安全架構,同時結合工業(yè)互聯(lián)網(wǎng)標識解析技術解決物聯(lián)網(wǎng)設備可信身份認證的問題遏填,提升物聯(lián)網(wǎng)邊緣側配评、通信網(wǎng)絡和云平臺的安全防護。

長揚科技作為工業(yè)互聯(lián)網(wǎng)安全和工控網(wǎng)絡安全領域的第一批踐行者氛赞,自成立以來持續(xù)深耕工業(yè)互聯(lián)網(wǎng)安全再拴、工控網(wǎng)絡安全和“工業(yè)互聯(lián)網(wǎng)+安全生產(chǎn)”領域,為中國數(shù)字化和高質(zhì)量發(fā)展提供專業(yè)可靠的安全基座赔癌。在技術創(chuàng)新方面诞外,長揚科技已申請獲得專利、軟著120余項灾票,自主研發(fā)了50余款產(chǎn)品峡谊,建立起一套以信創(chuàng)安全生態(tài)為底座安全,以工業(yè)安全靶場為能力提升手段刊苍,覆蓋工業(yè)網(wǎng)絡安全監(jiān)測、工業(yè)網(wǎng)絡安全防護班缰、工業(yè)視覺安全分析贤壁、零信任安全和數(shù)據(jù)安全的完整產(chǎn)品和服務體系。今年以來埠忘,長揚科技在零信任安全領域持續(xù)發(fā)力,基于 “以身份為基石莹妒、業(yè)務安全訪問名船、持續(xù)信任評估、動態(tài)訪問控制” 四大關鍵能力返乏,為企業(yè)網(wǎng)絡構建無邊界的數(shù)據(jù)安全防護體系框抽,為企業(yè)遠程辦公、遠程運維和遠程研發(fā)測試提供數(shù)據(jù)安全保障绵扇。此外,依托零信任架構對應云-管-邊-端的業(yè)務體系庐丁,構建工業(yè)物聯(lián)網(wǎng)邊緣側安全智慧管理仓煌,強化對邊緣側的安全保護,有效防護潛在威脅榨凭。